Commutazione di circuito

La commutazione è la tecnica usata per assegnare un collegamento temporaneo a due interlocutori

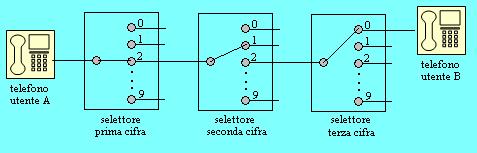

Ad esempio, con riferimento alla figura seguente, un utente A che

desidera entrare in comunicazione con un utente B raggiungibile al

numero 210, compone la

prima cifra del numero (2) la quale viene usata per azionare il primo

multiplexer. Quindi il suo telefono è collegato

sul filo di uscita numero 2 del primo multiplexer..

La seconda cifra composta dall'utente aziona il secondo commutatore in modo da collegare la sua linea di ingresso al

filo di uscita numero 1.

La terza cifra composta dall'utente aziona il terzo commutatore in

modo da collegare la sua linea di ingresso al filo di uscita numero 0,

che è direttamente collegato al telefono dell'utente B.

La commutazione di circuito riserva un canale fisico per la trasmissione. Le apparecchiature coinvolte nel collegamento non possono apportare alcun contributo alla comunicazione perchè svolgono solo il compito di deviatori.

Caratteristiche della commutazione di circuito

Il circuito è trasparente ai segnali che l'attraversano: non è in grado di interpretarli.

Il circuito resta riservato agli utenti collegati per tutta la durata della comunicazione e non può essere utilizzato da nessun altro.

La rete è dimensionata per sostenere un traffico massimo previsto per le ore di punta e quindi è sottoutilizzata durante le altre ore.

Il circuito introduce lo stesso ritardo su tutte le parti del messaggio. Questo è un effetto positivo.

La commutazione di pacchetto

I nodi non sono dei semplici deviatori ma sono dei sistemi dotati di memoria e di CPU.

Mentre la commutazione di circuito è adatta per il trasferimento di informazioni analogiche, la commutazione di pacchetto è in grado di trasportare solo informazioni digitali.

Il messaggio viene frammentato in unità di dimensioni prefissate, dette pacchetti, e corredate da un'intestazione che contiene le informazioni necessarie a consentire la corretta consegna al destinatario.

I nodi leggono l'intestazione di ogni pacchetto e decidono la linea di uscita su cui smistare il pacchetto.

I nodi, indicati in rosso, hanno il compito di leggere l'intestazione dei pacchetti, indicati con un numero racchiuso in un quadrato, e smistarli fino a consegnarli al destinatario.

La figura mostra:

su uno stesso canale viaggiano pacchetti di utenti diversi;

pacchetti di uno stesso utente possono seguire percorsi diversi.

Caratteristiche della commutazione di pacchetto

I pacchetti successivi di una stessa comunicazione possono seguire percorsi diversi e quindi giungono al ricevitore con ritardi diversi. È un problema grave con le informazioni audio o video, che si manifesta con fastidiose pause durante l'ascolto o la visualizzazione.

Il canale non è assegnato staticamente a due utenti ma è condiviso tra più utenti: sullo stesso canale, in istanti successivi, viaggiano i pacchetti di comunicazioni diverse (il canale si dice multiplexato).

Se un percorso è interrotto o è saturato la rete è in grado di scegliere un percorso alternativo.

La tariffazione può avvenire sul volume del traffico.

Il modello di riferimento OSI (Interconnessione di sistemi aperti)

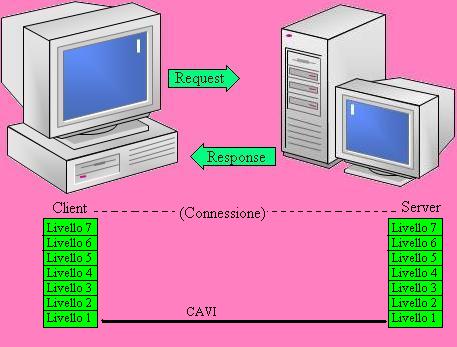

L'utente usa un'applicazione sul suo sistema locale per chiedere un servizio ad un sistema remoto. I sistemi si chiamano anche HOST perchè ospitano applicazioni. Il sistema dell'utente è considerato Cliente del servizio e il sistema remoto è considerato Fornitore del servizio.

Il modello Client Server

L'host sorgente invia un pacchetto di tipo REQUEST contenente il servizio richiesto, L'host destinazione riceve il pacchetto e prepara un pacchetto di tipo RESPONSE contenente il risultato del servizio.

I due sistemi ritengono di colloquiare direttamente tra loro usando una Connessione, ignorano che tra i sistemi e i cavi che trasportano i segnali, i messaggi vengono elaborati da 7 processi.

Ogni processo (residente su un livello) riceve dal processo di livello superiore un pacchetto da consegnare a un sistema destinatario e aggiunge delle informazioni di controllo destinate al livello corrispondente sull'altro sistema. A un certo punto il messaggio, sotto forma di segnali, giunge sui cavi.

Sul sistema destinatario, ciascun livello che riceve il pacchetto elabora le informazioni aggiunte e passa il pacchetto al livello superiore

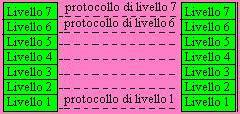

Protocolli

I processi residenti su uno stesso livello sui due sistemi si scambiano informazioni di servizio al fine di consegnare il Pacchetto. Le informazioni di servizio aggiunte al pacchetto dal sistema sorgente e utilizzate dal sistema destinazione sono dette Protocollo.

Ogni livello usa un protocollo.

Due processi di pari livello sui sistemi in comunicazione tra loro dialogano tramite un protocollo e usano la connessione che i livelli sottostanti hanno costruito

Funzioni svolte dai livelli

Il livello 7 è in diretto contatto con l'utente ed è denominato livello Applicazione. A questo livello risiedono i processi tramite i quali l'utente chiede un servizio alla rete.

I livelli 6 (Presentazione) e 5 (Sessione), nella pratica, non sono implementati. Il loro scopo è di fornire una conversione della codifica dei messaggi (da ASCII ad altro codice oppure una compressione dei dati ecc.)

Il livello 4 (Trasporto) si occupa di definire la qualità del servizio.

Il livello 3 (Rete o Network) assume che i due sistemi non siano collegati direttamente, ma tra essi siano frapposti dei sistemi intermedi che provvedono all'Instradamento dei messaggi.

Il livello 2 (Collegamento o Data Link) si occupa di controllare il flusso dei dati e, prima di consegnare il pacchetto alla rete, dove può essere alterato dal rumore, aggiunge dei controlli per consentire al ricevitore di verificare l'integrità dei dati.

Il livello 1 (Fisico) ha lo scopo di rendere la comunicazione indipendente dal mezzo, cioè trasforma i bit ricevuti in segnali da depositare sul mezzo.

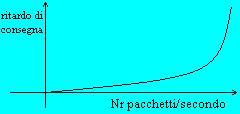

congestione di una rete a commutazione di pacchetto

Quando il traffico sul canale è basso i pacchetti subiscono un ritardo di consegna molto breve. All'aumentare del traffico i router hanno molti pacchetti da smistare e il ritardo di consegna aumenta.

Via via che la frequenza dei pacchetti scambiati cresce, il ritardo di consegna dei pacchetti inizia ad aumentare sensibilmente fino a diventare infinito: cioè i pacchetti restano intrappolati nella rete e i router non riescono a smistarli perchè sono impegnati a respingere le ulteriori richieste di invio di pacchetti.

Controllo del flusso

Dalla congestione si esce eliminando i pacchetti in coda nei router: è una soluzione inaccettabile, È preferibile prevenire la congestione affidando al protocollo il controllo del flusso dei pacchetti

Il protocollo UDP

Anche detto servizio datagramma, considera ogni pacchetto di una comunicazione come se fosse un'unità di dati indipendente dagli altri pacchetti dello stesso messaggio: Ogni pacchetto viene instradato lungo la linea meno affollata e potrebbe verificarsi che pacchetti consecutivi, seguendo percorsi diversi, giungano a destinazione in ordine invertito.

I pacchetti vengono numerati per consentire al ricevitore di riordinarli.

Se qualche pacchetto giunge danneggiato il mittente non ne viene informato (mancanza di conferma)

Il protocollo TCP

Una comunicazione prevede tre fasi:

Apertura connessione

Trasferimento dati

Chiusura connessione

La connessione

Il servizio orientato alla connessione, anche detto circuito virtuale, consiste nel far viaggiare tutti i pacchetti di uno stesso messaggio lungo lo stesso percorso.

Con questo tipo di servizio i pacchetti giungono a destinazione nello stesso ordine in cui sono partiti.

Una connessione è una successione di numeri di canale logico assegnati dai router coinvolti nello smistamento.

Apertura connessione

Il sistema origine che deve avviare una comunicazione invia al destinatario un pacchetto di tipo CALL_REQUEST.

Nel pacchetto, oltre agli indirizzi del mittente e del destinatario, viene indicato il numero del canale logico assegnato dal sistema di origine. Il pacchetto viene consegnato al router direttamente collegato al sistema di origine.

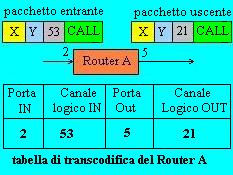

Esempio:

Il pacchetto giunge al router sulla porta 2.

Il router legge l'intestazione del pacchetto per conoscere il destinatario, quindi consulta la sua tabella di instradamento e decide che il destinatario è raggiungibile attraverso la porta 5.

Il router assegna al pacchetto un numero di canale logico uscente e annota le informazioni seguenti:

e

(porta OUT, canale logico OUT)

in una tabella di transcodifica

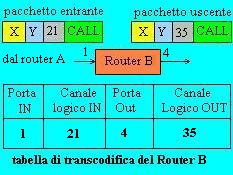

Continuando l'esempio, si suppone che il pacchetto giunge al successivo router B sulla porta 1 e questi, leggendo l'intestazione, trova, dalla sua tabella di instradamento, che il destinatario è raggiungibile attraverso la porta 4.

Il router B sceglie un numero di canale logico, ad esempio 35, e invia il pacchetto.

Si supponga che il destinatario sia direttamente collegato al Router B e quindi il pacchetto è giunto a destinazione.

All'interno dei router attraversati è rimasta traccia del percorso seguito tramite le associazioni IN (porta, canale) e OUT (porta, canale).

Il sistema destinatario risponde con un pacchetto di conferma rivolto al mittente.

Ha quindi inizio la fase di scambio dati. In questa seconda fase i pacchetti recano l'informazione sul numero di canale logico e quindi seguono il percorso che i router hanno individuato sul pacchetto di chiamata.

Durante il trasferimento dati il sistema sorgente invia i pacchetti con il canale logico numero 53, il router A, questa volta, non deve consultare la tabella di instradamento ma deve accedere, molto più rapidamente alla riga 53 della tabella di transcodifica, trova che il pacchetto deve essere ripetuto sulla porta 5 con numero di canale logico 21, e lo stesso comportamento seguirà il router B.

Caratteristiche del TCP

Con il protocollo TCP un router consulta la tabella di instradamento, per cercare il destinatario del pacchetto, solo quando deve smistare il pacchetto di chiamata, i pacchetti dati successivi vengono smistati da un router usando il numero di canale logico come indice di accesso alla tabella di transcodifica per individuare, molto rapidamente, la porta di uscita stabilita per il pacchetto di chiamata.

La differenza è che l'operazione di ricerca dell'indirizzo all'interno della tabella di instradamento è sicuramente molto lenta rispetto all'accesso diretto alla tabella di transcodifica, usando il numero di canale logico come indice.

La creazione di una connessione occupa memoria all'interno di un router, quindi il numero di canali logici è limitato in ogni router, la saturazione dei canali logici disponibili impedirà l'apertura di nuove connessioni.

Il rilascio della connessione, mediante un pacchetto di chiusura, ha lo scopo di liberare memoria nei router, quindi è una misura di prevenzione della congestione.

Topologia delle reti

Dati N punti, il problema della topologia riguarda la ricerca di percorsi che toccano tutti i punti.

Per stimare le caratteristiche di una topologia si prendono in considerazione tre parametri di prestazione:

La crescita del numero di canali per ogni nodo che si aggiunge alla rete,

La complessità della commutazione

La vulnerabilità ai guasti

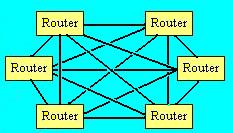

Topologia totalmente connessa

Ogni nodo è collegato con tutti gli altri.

Se in una rete ci sono N nodi e da ogni nodo partono N-1 cavi diretti ai restanti nodi, in totale si devono stendere N·(N-1) cavi. Ma considerando che in tal modo un cavo viene contato due volte risulta che il numero C di canali esistente in una topologia totalmente connessa è:

Se il numero di nodi N è molto grande, allora il numero 1 si può ritenere trascurabile rispetto a N e la relazione che lega il numero di canali C al numero di nodi N diventa:

Cioè quando N è molto grande, l'aggiunta di un altro nodo comporta l'aaggiunta di un numero di canali proporzionale al quadrato di N.

La commutazione è immediata perchè un nodo si collega direttamente ad un altro nodo.

La vulnerabilità ai guasti è nulla perchè se si interrompe un canale un nodo può trovare un percorso alternativo che gli consente di raggiungere ugualmente il destinatario.

Ma questi ultimi due vantaggi non sono sufficienti a compensare gli elevati costi del numero di canali di una rete con topologia totalmente connessa.

Topologia a maglia

Una rete geografica è realizzata con una topologia a maglia. Questa è ottenuta da una topologia totalmente connessa a cui sono stati tagliati alcuni rami, ad esempio i meno utilizzati oppure i più distanti, ecc. ma garantendo comunque la possibilità di avere sempre un percorso alternativo tra due nodi qualsiasi.

La commutazione si complica perchè quando un nodo non è raggiungibile direttamente bisogna individuare il nodo intermediario.

Si garantisce l'affidabilità della rete (continuità del servizio in caso di interruzione di un canale)

Topologia ad Albero

Tra una qualsiasi coppia di nodi esiste solo un percorso.

Se si aggiunge un altro nodo bisogna aggiungere solo un altro cavo.

La commutazione è semplicissima perchè il percorso da seguire è già determinato.

La rete è vulnerabile ai guasti perchè l'interruzione di un canale divide la rete in due parti isolate.

La topologia ad albero ha il solo difetto di non possedere affidabilità.

Nelle moderne reti i router applicano l'algoritmo di spanning tree per individuare un albero logico su una topologia fisica a maglia.

Con l'algoritmo di spanning tree i dispositivi di rete (switch o router) individuano una topologia ad albero bloccando alcune porte. (cioè il canale c'è ma viene tenuto di riserva).

In questo modo al vantaggio della topologia a maglia (la bassa

vulnerabilità ai guasti) si aggiungono i due vantaggi della topologia ad

albero:

- per ogni nodo da aggiungere si deve posare un solo cavo,

- tra ogni coppia di nodi esiste un unico percorso possibile (commutazione semplice).

Se si interrompe un canale i router o gli switch sbloccano le porte e cercano un nuovo albero

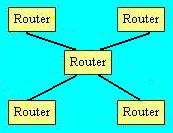

Topologia a Stella

Tutti i nodi sono collegati ad un nodo detto centro stella.

Il centro stella può essere passivo (come l'HUB) se per ogni pacchetto ricevuto su una porta si limita a ripetere il pacchetto su tutte le altre porte, o attivo (come lo switch) se legge l'intestazione del pacchetto ed emette il pacchetto sulla porta di uscita dove effettivamente si trova il destinatario.

Un HUB crea un traffico inutile sulle linee dove il pacchetto non è destinato, Un Switch invece impegna le linee effettivamente interessate alla comunicazione e quindi isola il traffico locale sui vari segmenti.

Anche la topologia a stella ha un numero di canali che cresce di uno per ogni nodo che si aggiunge.

La commutazione è immediata perchè un nodo consegna un pacchetto al centro stella e dal centro stella si raggiunge qualsiasi destinatario con un percorso diretto.

La vulnerabilità ai guasti è bassa perchè l'interruzione di un canale lascia isolata una sola stazione, ma se si guasta il centro stella la rete non funziona più.

In una rete con centro stella passivo si realizza un tipo di collegamento broadcast

Topologia ad anello

La topologia ad anello è tipica delle reti locali.

Ogni nodo possiede una porta di ricezione e una porta di trasmissione: un cavo esce dalla porta di trasmissione del nodo e entra nella porta di ricezione del nodo adiacente, continuando così fino a formare un anello.

La comunicazione è unidirezionale: il pacchetto circola in una sola direzione.

La vulnerabilità ai guasti è elevata: se si interrompe un canale la rete non funziona.

Anche questa è una topologia poco costosa in termini di numero di cavi per ogni nodo che si aggiunge. La ommutazione è semplice.

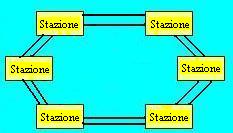

Topologia a doppio anello

Lo scopo della topologia a doppio anello è di migliorare l'affidabilità.

Una stazione Possiede due porte di trasmissione e due porte di ricezione. La stazione si collega alla stazione successiva, con la sua linea di trasmissione, e alla stazione precedente, con la sua linea di ricezione. Si formano due anelli: uno trasmette in una direzione e l'altro nella direzione opposta.

Il secondo anello non contribuisce alla trasmissione, il suo scopo è quello di aumentare l'affidabilità, quindi viene usato solo se si interrompe un canale.

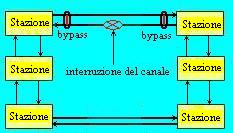

Interruzione dell'anello

Una stazione si accorge che un collegamento è interrotto perchè non sente giungere pacchetti da quella linea.

Quindi invia un pacchetto di sollecito alla stazione che la precede e questa entra in una fase di test.

Se risulta che manca realmente la comunicazione tra le due stazioni allora la stazione cortocircuita (bypass) la linea di trasmissione sulla linea di ricezione dell'anello secondario.

In tal modo il pacchetto che giunge sul canale interrotto, tramite il bypass, viene reintrodotto sull'anello secondario e, viaggiando in direzione opposta, raggiunge il destinatario.

Topologia a Bus

La topologia a bus è applicabile nelle reti locali.

Le stazioni sono collegate tutte a un unico mezzo di trasmissione.

Se si guasta il canale la rete smette di funzionare. Cioè la vulnerabilità ai guasti è elevata.

Il canale è uno, e ogni nuova stazione si collega al bus senza aggiungere altri canali.

La commutazione non c'è perchè ogni stazione riceve i pacchetti e scarta quelli a cui non è interessata

Caratteristiche, parametri e applicazioni dei Mezzi trasmissivi

|

|

|

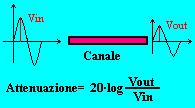

Misura dell'attenuazione. |

Banda passante. |

Diafonia |

Attenuazione

L'attenuazione si misura in decibel e rappresenta il rapporto tra la potenza del segnale ricevuto e la potenza del segnale trasmesso.

Il trasporto dell'informazione da un capo all'altro di un canale viene affidato a un fenomeno fisico che ha la proprietà di propagarsi lungo il canale. Il canale però dissipa una parte dell'energia.

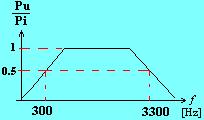

Banda passante

L'attenuazione cambia al variare della frequenza del segnale trasmesso. L'intervallo di frequenze in cui l'attenuazione si mantiene superiore a un livello standard è detto banda passante.

Il livello standard utilizzato corrisponde alla frequenza in cui la potenza del segnale ricevuto è la metà della potenza del segnale trasmesso.

Quando si prende il logaritmo del rapporto tra potenze la misura risulta espressa in Bel:

Il decibel è un sottomultiplo del Bel (la decima parte), quindi per esprimere la misura in decibel bisogna moltiplicare il risultato per 10, ottenendo che, in corrispondenza di un dimezzamento della potenza del segnale, l'attenuazione è -3dB.

Quindi un modo alternativo, e più comune, di esprimere la banda passante è: l'intervallo di frequenze in cui l'attenuazione è maggiore di -3 dB.

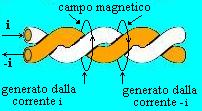

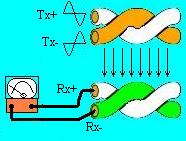

la Diafonia

il segnale sul mezzo subisce l'interferenza dall'energia trasportata su un mezzo adiacente.

Il segnale ricevuto differisce dall'originale perchè questo è stato alterato dal rumore generato da un conduttore vicino

La causa del rumore è la corrente variabile che circola in un conduttore. Questa, infatti, irradia nello spazio circostante delle onde elettromagnetiche, le quali, colpendo un altro conduttore, provocano in questo la circolazione di una corrente variabile.

Il fenomeno della diafonia si manifesta quando i canali di comunicazione sono adiacenti. In particolare, i cavi utilizzari per le telecomunicazioni contengono al loro interno più coppie, che quindi si disturbano a vicenda.

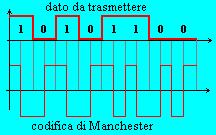

Sincronizzazione: Codifica di Manchester

Un dispositivo trasmettitore deposita livelli binari sul canale ogni T secondi. Il ricevitore deve leggere il canale ogni T secondi.

Se tra gli orologi dei due dispositivi esiste una differenza, allora il ricevitore può perdere dei bit o può leggere due volte lo stesso bit, a seconda se avanza più lentamente o se avanza più velocemente.

La codifica di Manchester trasporta sia il bit di informazione sia il clock allo scopo di mantenere il sincronismo tra il trasmettitore ed il ricevitore. Il dispositivo ricevitore, per mantenersi in fase con il trasmettitore ha bisogno di osservare le variazioni del segnale.

La tecnica di Manchester divide a metà la durata di bit. Nella prima metà si trasmette il livello, nella seconda metà si trasmette il livello opposto per introdurre una variazione.

La conseguenza di questa tecnica è che si richiede una occupazione di banda doppia. Infatti, dalla figura si vede che quando si trasmettono livelli alternati (es: 1010) il periodo dell'onda quadra è uguale al periodo del dato da trasmettere, ma quando si trasmettono sequenze di bit uguali (11 .. 1 oppure 00 .. 0) il periodo dell'onda quadra si dimezza.

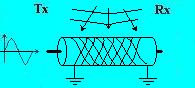

Tecniche di trasmissione

|

> |

Trasmissione sbilanciata | Trasmissione Bilanciata |

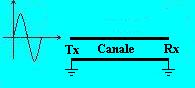

Trasmissione Sbilanciata:

un filo porta il segnale e un altro porta il riferimento.

Il conduttore che porta il segnale può diventare, involontariamente, antenna di campi elettromagnetici generati da apparecchiature circostanti e quindi l'informazione potrebbe essere ricevuta con errori.

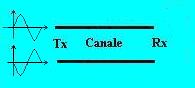

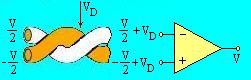

Trasmissione Bilanciata:

Il segnale da trasmettere viene diviso in due parti uguali in opposizione di fase tra loro.

Le due metà del segnale vengono trasportate da due conduttori. I conduttori devono avere un'elevata simmetria spaziale.

Nella trasmissione bilanciata non è più necessario fornire una tensione di riferimento per il ricevitore e per il trasmettitore

Il cavo coassiale

Il cavo coassiale contiene un filo di rame avvolto da un protezione in plastica. Questa, a sua volta, è coperta da una calza metallica.

La calza funge da gabbia di Faraday. Cioè è uno schermo per un rumore elettromagnetico esterno. La calza impedisce al rumore di raggiungere il filo centrale che trasporta l'informazione.

Con il cavo coassiale si impiega la trasmissione sbilanciata.

Il filo centrale porta il segnale, la calza esterna (o un foglio di alluminio) porta il livello della tensione di riferimento per il segnale.

Quando un'onda elettromagnetica investe il cavo, sullo schermo si registra una differenza di potenziale. Di conseguenza, la tensione di riferimento del trasmettitore assume un valore diverso dalla tensione di riferimento del ricevitore, in modo tale che la misura del segnale ricevuto è errata.

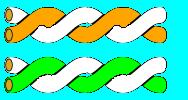

Unshielded Twisted Pair

Il cavo UTP è una coppia di conduttori attorcigliati.

Il requisito essenziale è che le spire abbiano un'elevata simmetria spaziale e la conservino anche nella messa in opera (le curvature e gli stiramenti per trazione non devono alterare la geometria dei conduttori attorcigliati).

Nei cavi STP (Shielded Twisted Pair) le coppie sono rivestite da un foglio di alluminio con funzione di schermo.

Riduzione della diafonia

Con la trasmissione bilanciata le correnti circolano in senso opposto nei due conduttori e quindi generano campi magnetici di direzioni opposte che nello spazio circostante si annullano.

Il cavo UTP emette poco rumore. La riduzione dell'emissione di rumore è tanto migliore quanto più gli avvolgimenti dei due conduttori risultano simmetrici. L'azzeramento totale del rumore si raggiungerebbe solo se i due conduttori coincidessero.

Immunità al rumore

Entrambi i conduttori possono essere colpiti da un disturbo esterno di natura elettromagnetica, ma grazie alla simmetria spaziale dei conduttori, il disturbo è della stessa entità su entrambi i conduttori quindi si somma nella stessa quantità a entrambi i segnali.

Il ricevitore esegue la differenza tra i segnali ricevuti e ottiene il segnale originario V, privo del disturbo.

L'avvolgimento riduce l'emissione del rumore, la trasmissione bilanciata permette di eliminare il rumore esterno.

Misura della diafonia

Un cavo UTP trasporta 4 coppie. Una stazione ne usa due, una coppia per la trasmissione e una coppia per la ricezione, per cui la misura della diafonia è immediata: si immette un segnale sulla coppia di trasmissione e si misura l'ampiezza del segnale sulla coppia di ricezione. Questa misura rappresenta la diafonia, cioè il rumore indotto dalla coppia adiacente.

La misura della diafonia, effettuata in questo modo, si chiama NEXT: Near End Cross Talk.

Ci si aspetta che la diafonia aumenti con l'aumentare della lunghezza in cui i cavi sono adiacenti.

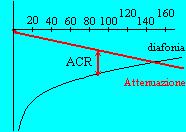

ACR: Attenuation to Cross Talk

L'attenuazione si riferisce alla riduzione della potenza del segnale che giunge al ricevitore e anch'essa aumenta all'aumentare della lunghezza del cavo.

Il grafico mostra che per lunghezze del cavo prossime allo 0, l'Attenuazione è prossima a 0 dB mentre la diafonia è minima. Via via che la lunghezza del cavo aumenta l'attenuazione raggiunge valori sempre più piccoli, cioè il livello del segnale diventa più basso, la diafonia, invece aumenta. Quando la diafonia taglia l'attenuazione e la supera, vuol dire che si riceve più rumore che informazione.

La distanza sul grafico tra attenuazione e diafonia si chiama ACR. La lunghezza per cui risulta ancora possibile distinguere tra informazione e rumore risulta di 90 m per l'UTP.

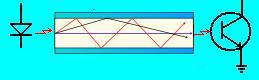

Fibra ottica

Il vetro stirato a un diametro dell'ordine del micron diventa flessibile e robusto.

La fibra ottica è costituita da un tubicino di vetro (core o nucleo) avvolto da un altro tubicino (cladding o mantello).

La luce emessa da un diodo laser resta catturata nel core per riflessione totale e si propaga fino ad essere acquisita da un fototransistor all'altro estremo della fibra.

L'informazione è trasportata dalla lunghezza d'onda (colore) della luce

Proprietà delle fibre ottiche

Sono totalmente insensibili al rumore elettromagnetico.

Sono flessibili, sopportano le condizioni atmosferiche più estreme, e sono poco sensibili alle variazioni di temperatura.

Offrono un'elevata velocità di trasmissione e presentano una bassa attenuazione.

Da una fibra ottica non si può diramare il segnale come avviene per i cavi in rame.

La rete locale CSMA/CD

La prima formulazione ufficiale dello standard risale al 1983 con la pubblicazione del documento IEEE 802.3 in cui si definiscono le specifiche elettriche e fisiche per una rete Ethernet a 10 Mbit/sec su cavo coassiale.

Il documento è stato perfezionato a più riprese, nel 1985 si è definito il metodo di accesso, poi altre versioni capaci di funzionare anche su cavi di tipo differente e a velocità diverse.

Il livello 2 è suddiviso in sottolivello LLC e sottolivello MAC (Medium Access Control = Algoritmo di accesso al mezzo).

Il MAC definito dallo standard 802.3 prevede che le stazioni siano collegate con una topologia a bus.

Una stazione che ha necessità di trasmettere ascolta il mezzo: se è libero trasmette, se c'è una comunicazione in corso aspetta che termini.

Per questo motivo il MAC si chiama CSMA/CD (Carrier Sense Multiple Access with Collision Detect) Tutte le stazioni ricevono i pacchetti trasmessi da qualsiasi altra stazione (effetto broadcast).

la Commutazione nella topologia a bus

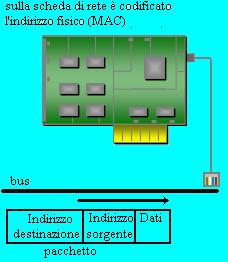

L'indirizzo MAC, o indirizzo fisico, è formato da 48 bit (6 byte) assegnato in modo univoco ad ogni scheda di rete ethernet prodotta al mondo.

Una stazione possiede un indirizzo IP (di livello 3) e un indirizzo MAC (di livello 1). L'associazione tra i due indirizzi è fornita dal protocollo ARP (Address Resolution Protocol).

Con i 48-bit del MAC address si possono formare 248 indirizzi MAC.

I 48 bit del codice sono suddivisi in 12 cifre esadecimali: le prime 6 cifre individuano il produttore dell'interfaccia di rete mentre le successive corrispondono al numero di serie della scheda. L'indirizzo MAC si scrive normalmente con 6 cifre esadecimali separate da un trattino (es. 00-50-FC-A0-67-2C). I primi 3 byte sono detti OUI (Organization Unique Identifier).

Ogni scheda ha un indirizzo unico perché i primi 24 bit sono identificativi della casa produttrice e i successivi della scheda. In questo modo ogni casa produttrice ha a disposizione 224 indirizzi, quindi può produrre più di 16 milioni di schede; se un produttore ne produce meno, gli indirizzi (a 48 bit) non assegnati vengono persi, non potendo essere utilizzati da altri costruttori.

L'indirizzo MAC non cambia se si sposta una scheda di rete da una LAN ad un'altra, mentre può cambiare l'indirizzo IP.

Ogni stazione della rete legge l'indirizzo dall'intestazione del pacchetto e lo confronta con il suo indirizzo fisico e quindi decide se scartare il pacchetto o passarlo ai livelli superiori.

Riconoscimento delle collisioni

Se una stazione A sente il canale occupato aspetta che la trasmissione in corso termini.

Se intanto un'altra stazione B ha bisogno di trasmettere, sentendo il canale occupato, anch'essa passa in attesa.

Al termine della trasmissione, sentendo il canale libero, le due stazioni A e B tenteranno di trasmettere, ma dopo un po' si accorgeranno che sono entrate in collisione e si fermano.

Per risolvere la collisione le due stazioni generano un tempo casuale di attesa (indipendentemente): una delle due estrarrà un tempo minore e proverà a trasmettere, mentre quella che estrarrà il tempo maggiore troverà il canale occupato.

Esiste però una piccola probabilità che entrambe generino un tempo quasi uguale ed entreranno nuovamente in collisione.

Il procedimento di estrazione di un tempo casuale si ripete al massimo 16 volte, se si verifica la collisione per tutti i tentativi si sospende definitivamente ogni tentativo di trasmissione ritenendo che il canale sia guasto.

Trattamento delle collisioni

Dopo la collisione le stazioni trasmittenti emettono una sequenza di bit (jamming) per avvertire tutte le altre stazioni della rete che i dati sul canale appartengono ad una collisione e quindi li devono scartare.

Inoltre le stazioni in collisione stanno per contendersi il canale e quindi altre stazioni non dovrebbero approfittarne per trasmettere durante la pausa di generazione del tempo casuale.

La presenza di collisioni riduce il flusso di pacchetti, degradando quindi le prestazioni della rete.

Se la velocità della rete è di 10 Mbit/sec, il fenomeno delle collisioni riduce la velocità effettiva anche al 30% di quella di progetto perchè dopo una collisione il canale è inutilizzato per un certo tempo.

Inoltre una stazione potrebbe essere ripetutamente sfavorita durante la contesa del canale per cui non è possibile prevedere un tempo di attesa massimo.

Per questo motivo la rete 802.3 non è adatta per applicazioni in tempo reale, dove per definizione il sistema deve rispondere a un evento entro un tempo finito.

Specifiche di progetto

La velocità di trasmissione (10Mb/s) determina la massima distanza ammessa tra le stazioni.

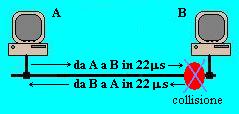

Ad un pacchetto viene concesso un tempo massimo di 22µs entro il quale deve raggiungere la destinazione.

Si supponga che la stazione A abbia inviato un pacchetto alla stazione B ubicata alla massima distanza. Mentre il pacchetto è ancora in viaggio verso B, si supponga che la stazione B intenda trasmettere. Questa ascolta il canale e sentendolo libero inizia a trasmettere.

Nel caso peggiore B potrebbe iniziare a trasmettere proprio mentre il primo bit del pacchetto inviato da A sta per essere ricevuto.

Per riconoscere la collisione i circuiti sulla scheda di rete confrontano ciò che si sta trasmettendo con ciò che si sta ricevendo. Durante questo confronto passano altri (per esempio) 3 µs.

La stazione B ferma subito la sua trasmissione, ma la stazione A non si è ancora accorta della collisione e continua a trasmettere.

La stazione A si accorge della collisione quando le giungono i dati generati da B, e cioè dopo almeno 22 µs (da A a B) + 3 µs (B riconosce la collisione) + 22 µs (da B ad A) + 3 µs (A riconosce la collisione) = 50 µs

Supponendo di trasmettere 10 Mbit/sec, si calcola che un bit dura 0,1 µs.

Inoltre nel mezzo in rame il segnale si propaga a circa 2/3 della velocità della luce, cioè si propaga a 200x106 m/s.

Nel tempo assegnato di 22 µs il fronte del pacchetto percorre la distanza:

Di conseguenza se le stazioni sono separate da più di 4400 metri di cavo in rame lo standard 802.3 non garantisce il corretto funzionamento della rete.

Comunque l'estensione massima di 4,4 Km non è raggiungibile a causa dell'attenuazione del segnale sul cavo.

L'introduzione di ripetitori per rigenerare il segnale non risolve il problema perchè questi introducono un ritardo nel propagare i pacchetti.

Affinchè la stazione A possa riconoscere una collisione deve trovarsi ancora nello stato di trasmissione quando le arriva il pacchetto inviato da B, perchè confronta ciò che trasmette con ciò che contemporaneamente riceve.

La trasmissione di A deve durare al minimo 50 µs. In tale tempo, alla velocità di 10 Mbit/sec la stazione trasmette 500 bit che corrispondono a 512/8 = 64 byte.

Un pacchetto 802.3 non deve essere inferiore a 64 byte.

Due stazioni separate da uno o più HUB possono entrare in collisione, mentre due stazioni separate da switch non possono entrare in collisione.

Il concentratore

La rete 802.3 usa una topologia logica a bus su una topologia fisica a stella con centro stella passivo (l'HUB).

I pacchetti che l'HUB riceve su una porta vengono rigenerati e ripetuti su tutte le porte. Le collisioni avvengono al centro stella (nell'HUB) non più sul mezzo.

L'HUB Isola le porte sulle quali si verificano più di 30 collisioni consecutive.

L'HUB svolge solo funzioni di livello fisico, non legge l'intestazione dei pacchetti: tutte le stazioni separate da HUB sono quindi nello stesso dominio di collisione.

Switch

Una rete può essere divisa in sottoreti separando i domini di collisione.

Il switch svolge le funzioni di centro stella: opera a livello 2 del modello OSI.

Il switch è in grado di leggere l'intestazione dei pacchetti e può decidere se il destinatario del pacchetto si trova sullo stesso segmento di rete, quindi il pacchetto non deve essere smistato, oppure, se il destinatario si trova in un'altra rete, quindi il pacchetto deve essere smistato solo sulla porta su cui è collegato il destinatario.

Un pacchetto emesso da una stazione di una sottorete viene consegnato a tutte le stazioni della sottorete, anche al switch, ma questi può decidere di non propagarlo alle altre sottoreti.

Funzionamento del switch

Quando il switch riceve un pacchetto su una delle proprie porte, o interfacce, ha quattro alternative.

Se l'indirizzo di destinazione appartiene a una macchina che si trova sullo stesso segmento da cui arriva il pacchetto, il switch scarta il pacchetto.

Se l'indirizzo di destinazione si trova su un segmento diverso rispetto a quello da cui arriva il pacchetto, il switch invia il pacchetto sul segmento di destinazione.

Se l'indirizzo di destinazione indicato nel pacchetto non compare all'interno della tabella di instradamento (forwarding Table) il pacchetto viene spedito a tutte le reti oppure a tutti i segmenti a cui il switch è collegato, con la sola eccezione del segmento da cui è proviene il pacchetto. Questa operazione si chiama flooding (allagamento).

Nel caso in cui il pacchetto sia indirizzato a una rete che usa un sistema diverso nel confezionare i pacchetti il switch dovrà anche eseguirne la traduzione.Se infine la trama è destinata al switch medesimo, viene intercettata e consegnata ai circuiti interni che dovranno interpretarla.